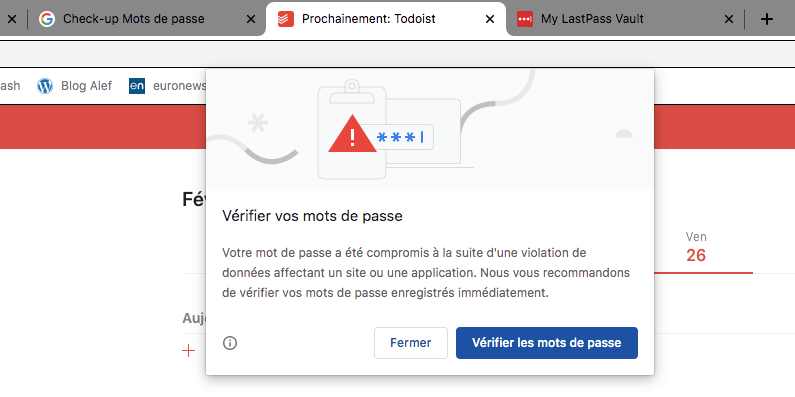

Je n’ai d’abord pas fait vraiment attention : encore un message d’alerte bidon, peut-être même un phishing… Il m’en faut plus pour tomber dans le panneau !

Et puis j’ai progressivement compris qu’il s’agissait de quelque chose de tout à fait sérieux. Mes mots de passe, pas tous mais beaucoup, étaient compromis.

2021, l’année noire de la sécurité informatique ?

Cette chronique est un peu différente que d’habitude car, cette fois, je vais vous parler de ce qui m’est arrivé à moi, personnellement. Je n’ai pas l’ego gonflé au point de croire que mes petites aventures pourraient intéresser au-delà de mon cercle d’intimes mais j’ai réalisé que dans la situation que nous vivons actuellement, mon cas pouvait servir d’exemple, d’exemple utile même.

Mais qu’est donc “la situation que nous vivons actuellement” ?

Eh bien, cela ne vous a pas échappé qu’en 2021, les questions de sécurité informatique sont plus critiques que jamais. Si ce n’est pas encore arrivé jusqu’à vous, je vous recommande de lire cette chronique https://www.redsen.com/chronique-alain-lefebvre/lepineuse-question-de-la-securite-informatique-a-lheure-du-cloud/

Lors de mon webinaire sur “les tendances IT 2021”, j’ai insisté sur la question en prédisant que nous verrions une grosse affaire de ransomware sur des données clients hébergées sur un cloud d’un grand acteur du secteur (AWS, Azure, Google, etc.).

Voici le replay de ce webinaire :

Des exemples partout

L’actualité fourmille d’exemples édifiants concernant le faible niveau actuel de la sécurité informatique avec, en particulier, son talon d’Achille bien connu : la gestion des mots de passe…

Cette semaine, Bloomberg a annoncé que des pirates informatiques avaient infiltré Verkada, une société de sécurité de la Silicon Valley spécialisée dans les systèmes de caméras. Les “hacktivistes” ont eu accès aux flux de caméras en direct de près de 150 000 caméras de sécurité de quelques 24 000 clients, ainsi qu’aux documents financiers internes, aux listes de clients et à la base de données complète des enregistrements de caméras (source https://www.bloomberg.com/news/articles/2021-03-09/hackers-expose-tesla-jails-in-breach-of-150-000-security-cams).

Les clients concernés comprenaient « des écoles, des bureaux, des gymnases, des banques, des cliniques de santé et des prisons de comté […] des églises, des pompiers volontaires, des hôtels, des bars sportifs, des centres de réadaptation et des foyers d’accueil pour enfants, ainsi que de grandes entreprises technologiques telles que Cloudflare ». et Tesla, selon le Washington Post. Et tout cela à cause d’un seul mot de passe.

Lors d’entretiens, les pirates ont admis qu’ils étaient tombés sur un nom d’utilisateur et un mot de passe d’administrateur sur le Web. C’était un piratage “facile” : ils ont essayé les informations d’identification, elles étaient valides et les pirates ont déverrouillé l’accès à une mine de données sensibles.

Une question sensible

La problématique des mots de passe revient régulièrement sur le devant de la scène car il s’agit clairement d’un problème qui cherche toujours sa solution !

Il existe de nombreux logiciels “assistants” afin de vous faciliter la gestion de vos mots de passe et même de remplir les formulaires à votre place… Je ne pourrais les citer tous mais je pense naturellement à 1stpassword et à Lastpass car je les ai utilisés.

Bien entendu, ces logiciels (bien pratiques) évoluent en permanence, en voici un exemple :

Le gestionnaire de mot de passe Dashlane vient d’annoncer le lancement d’une refonte de la fonctionnalité Password Changer. Pour rappel, cet outil offre l’opportunité aux utilisateurs de changer un ou plusieurs mots de passe d’un simple clic. Il n’est pas nécessaire de se rendre sur le site ni de modifier soi-même ses informations personnelles, le logiciel s’occupe de tout.

https://siecledigital.fr/2021/03/15/dashlane-ameliore-le-changement-de-mot-de-passe-en-un-clic/

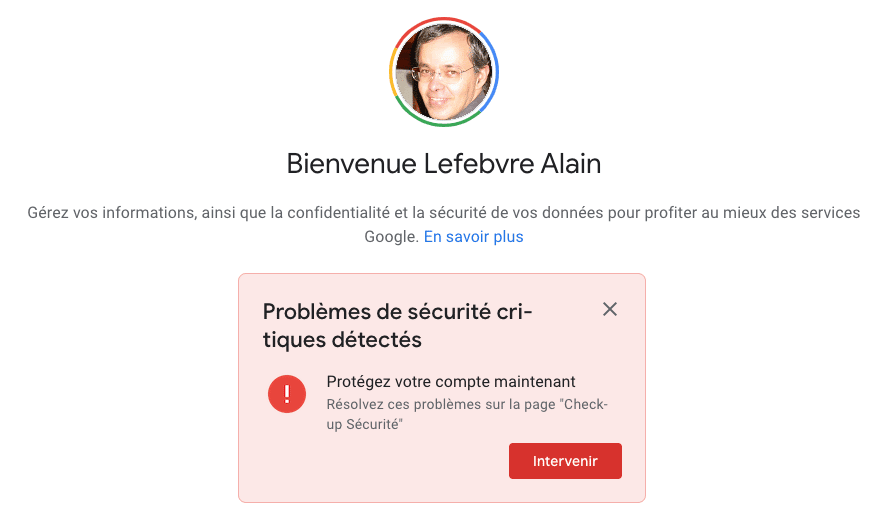

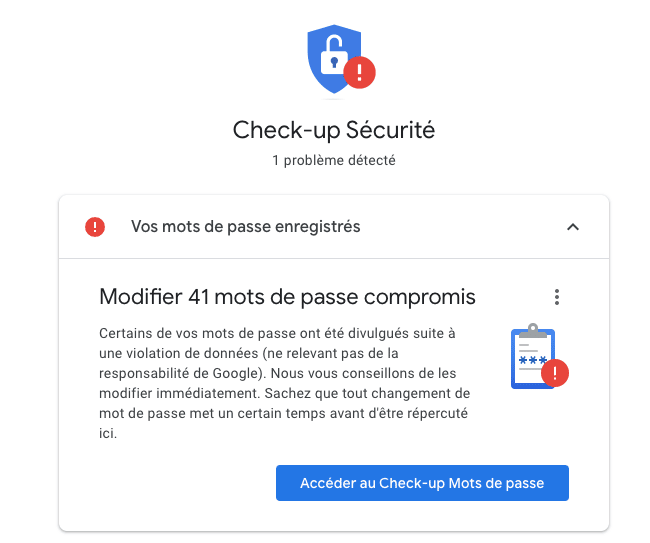

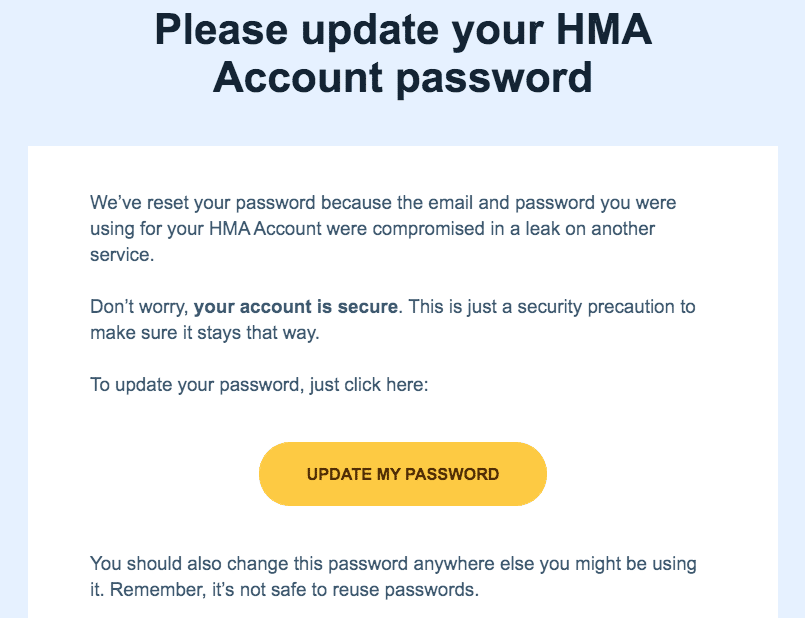

Pour en revenir à ma propre situation, j’ai d’abord vu ce type de message plusieurs fois avant de comprendre qu’il s’agissait d’une situation sérieuse. J’ai donc résolu de m’en occuper une bonne fois pour toutes !

Et cela m’a pris 35 heures et 19 minutes pour en venir à bout (oui, je le sais avec précision car j’utilise une application de mon cru pour traquer mon temps de travail !)… j’avais presque 200 mots de passe compromis qu’il fallait mettre à jour, un par un. J’ai donc procédé à un grand nettoyage en profondeur de mes mots de passe. Il faut dire que j’en avais presque 600 de stockés dans Lastpass. 600, ça peut paraître beaucoup mais, après tout, je parcours le web depuis 1995 et donc, forcément, j’ai eu le temps d’accumuler des données de connexion dans l’intervalle !

Je suis passé par les outils fournis par Google pour procéder à ce nettoyage mais j’en ai aussi profité pour essayer de comprendre d’où venait le problème. Car si mes mots de passe sont compromis, c’est bien parce qu’il y a eu une “fuite” quelque part à un moment, n’est-ce pas ?

Quand on se penche sur la question, on se rend vite compte que la “fuite n’est pas une pas un événement isolé et que, ces dernières années, il y a en a plusieurs, beaucoup même !

Comme nous l’explique Google (voir à New Research: Lessons from Password Checkup in action), il y aurait “plus de 4 milliards de noms d’utilisateur et de mots de passe que Google sait être compromis en raison d’une violation de données par un tiers. Notre recherche a suivi plusieurs marchés noirs qui ont échangé des violations de mot de passe de tiers, ainsi que 25 000 outils blackhat utilisés pour le phishing et le keylogging. Au total, ces sources nous ont aidés à identifier 788 000 identifiants volés via des enregistreurs de frappe, 12 millions d’identifiants volés par hameçonnage et 3,3 milliards d’identifiants exposés par des violations de tiers” (voir à New research: Understanding the root cause of account takeover).

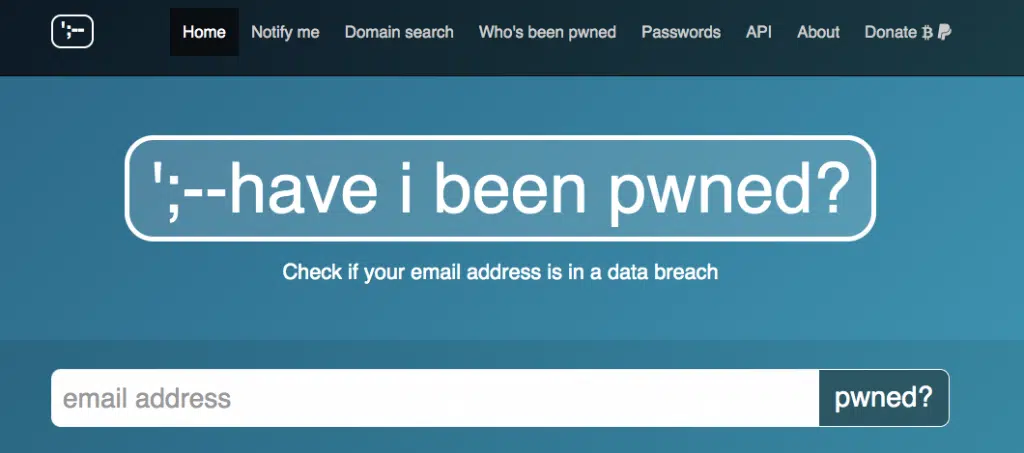

Pour savoir si vous êtes concerné, il suffit d’aller sur https://haveibeenpwned.com/ et de saisir votre adresse email principale.

Ce site tient également à jour une liste des “fuites” les plus importantes et les plus récentes.

Un exemple pour mesurer à quel point la situation est sérieuse et nous concerne tous. En mai 2016, LinkedIn avait 164 millions d’adresses e-mail et de mots de passe exposés. Initialement piratées en 2012, les données sont restées hors de vue jusqu’à ce qu’elles soient proposées à la vente sur un site de marché noir quatre ans plus tard. Les mots de passe de la faille ont été stockés sous forme de hachages SHA1, dont la grande majorité ont été rapidement piratés dans les jours suivant la publication des données (source https://en.wikipedia.org/wiki/2012_LinkedIn_hack).

Que vaut un bon mot de passe ?

Les assistants comme Lastpass peuvent vous suggérer des mots de passe “costauds”, genre B#1%MksV*v7&EQWyqU2sw8fkF qui fera la joie de votre sysadmin (mais qui, on l’admettra, sera quasiment impossible à mémoriser). Certains suggèrent de faire des phrases en un seul mot (avec une majuscule en début de chaque mot) comme “VoilàUnMotDePasseQuiEstCostaud” déjà plus facile à mémoriser sinon à saisir.

Dans tous les cas, on vous recommandera d’avoir des mots de passe d’au moins huit caractères mélangeant lettres, chiffres et caractères spéciaux ainsi que des majuscules et des minuscules. Ainsi, votre mot de passe présentera une résistance raisonnable, ce qui va décourager la grande majorité des tentatives malicieuses… Voir le tableau des résistances ci-dessous.

Une revue de web très significative

En conclusion, je voudrais mettre l’accent sur ce que j’ai pu constater en mettant à jour ces mots de passe (un peu moins de deux cent en fait) car cela m’a permis de me rendre compte des différences flagrantes entre sites. Certains sont très professionnels et vous aident à procéder à cette mise à jour, de façon standard en plus !

Les plus soucieux de votre sécurité avaient déjà figé votre accès (et donc obligeant à une mise à jour du mot de passe) constatant que vous vous ne vous connectiez plus depuis un certain temps. Ces sites-là sont le dessus du panier. Et puis il y a les autres…

Certains ont carrément disparu : les noms de domaine ne débouchent plus sur rien ou, au mieux, ont été repris pour une autre activité. D’autres sont tels que vous les aviez quitté mais c’était il y a dix ans !

Pour ceux-là, il vaut mieux encore supprimer le compte quand c’est possible (on remarquera que c’est une option rarement proposée…). Cet épisode m’a convaincu que le web avait bel et bien changé et qu’il nous fallait désormais changer avec lui : fini l’amateurisme des débuts (sympathique mais dépassé, d’autant que c’était il y a plus de vingt-cinq ans quand même !), il faut enfin prendre son “identité numérique” au sérieux et ça commence par une saine gestion de ses identifiants.